Microsoft пуска актуализация за спешна сигурност за Wanacrypt Ransomware

Сигурност Windows 10 / / March 17, 2020

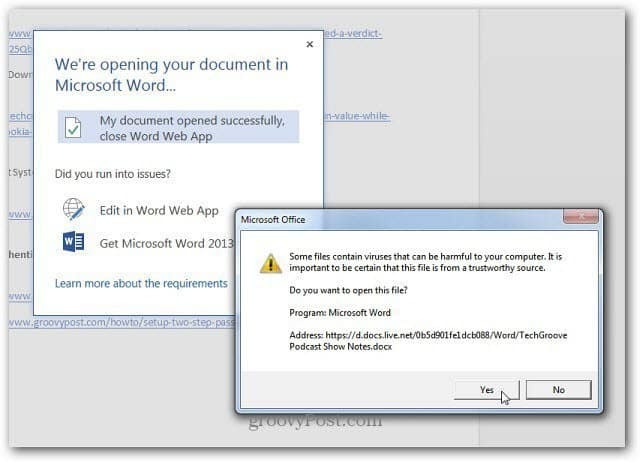

Вчера компютрите по целия свят, работещи с по-ранни версии на Windows, бяха насочени от нова атака за извличане на софтуер, наречена Wanacrypt. Ако не можете да надстроите до модерна ОС, ето коригиране, за да защитите компютъра си.

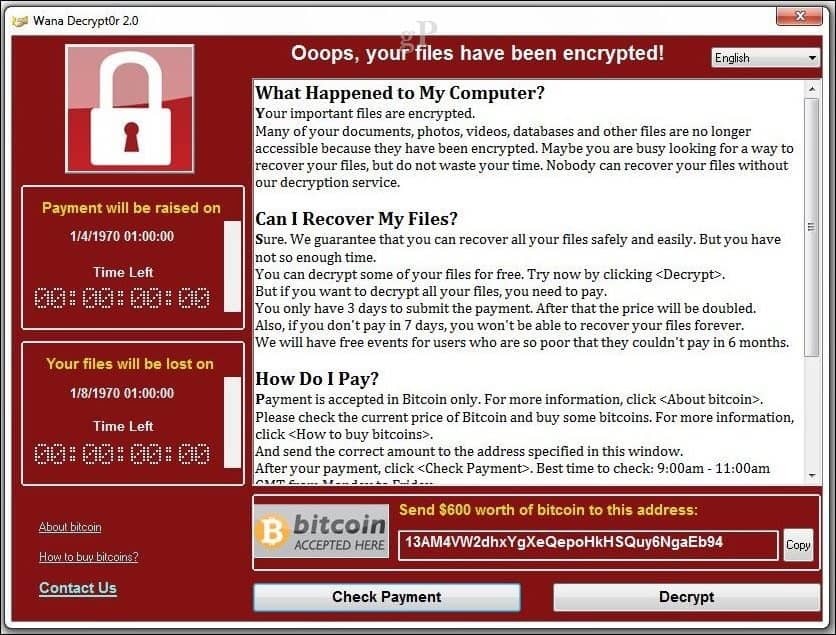

Вчера компютрите по целия свят, работещи с по-ранни версии на Windows като Windows XP (от 2001 г. ...) и Windows Server 2003, бяха засегнати от злонамерена уязвимост, наречена „Wanacrypt“. Експертите са установили, че злонамереният код поема контрола над компютъра и криптира всички данни на твърдия диск. След това се изисква плащане с помощта на биткойн, за да получите достъп до компютъра. Първоначално е разработен от NSA и се използва като заден вход в системи.

За съжаление кодът изтече и се озова в грешни ръце, което доведе до днешната ситуация. Критичните спешни служби като болници и правоприлагащи органи във Великобритания бяха повлияни от „Wanacrypt“. Крайният резултат е, ако нямате резервно копие на системата си с приложение като Crashplan който съхранява всички версии на всичките ви файлове, нямате късмет. Освен ако не използвате съвременна операционна система като Windows 10.

Windows XP, Windows Server 2003 и Windows 8 Вземете поправка на сигурността за атака „Wanacrypt“

Тежестта на Wanacrypt беше толкова пагубна, че Microsoft разработи поправка за остарели версии на своите операционни системи Windows. Въпреки че поправката не може да обърне ефектите на заразена система, тя не позволява уязвимите версии на Windows да се заразят, поне от този специфичен зловреден софтуер.

Софтуерната фирма подробно в публикация в блога мерки, които клиентите могат да предприемат, за да защитят и премахнат злонамерения софтуер от своите системи.

Днес много от нашите клиенти по света и критичните системи, от които зависят, станаха жертва на злонамерен софтуер „WannaCrypt“. Виждането на предприятия и лица, засегнати от кибератаки, като тези, които се съобщават днес, беше болезнено. Microsoft работи през целия ден, за да гарантира, че разбираме атаката и предприемаме всички възможни действия за защита на нашите клиенти. Този блог описва стъпките, които всеки индивид и бизнес трябва да предприемат, за да останат защитени. Освен това предприемаме изключително необичайната стъпка за осигуряване на актуализация на сигурността за всички клиенти защита на платформите на Windows, които са само в персонализирана поддръжка, включително Windows XP, Windows 8 и Windows Server 2003. Клиентите, работещи под Windows 10, не бяха насочени към атаката днес.

Подробности са дадени по-долу.

- През март пуснахме актуализация на защитата, която адресира уязвимостта, която тези атаки използват. Тези, които имат активирана актуализация на Windows, са защитени от атаки срещу тази уязвимост. За тези организации, които все още не са приложили актуализацията на защитата, ви предлагаме незабавно да внедрите Microsoft Security Bulletin MS17-010.

- За клиенти, използващи Windows Defender, пуснахме актуализация по-рано днес, която открива тази заплаха като Откуп: Win32 / WannaCrypt. Като допълнителна мярка „задълбочена защита“, поддържайте актуален анти-зловреден софтуер, инсталиран на вашите машини. Клиентите, работещи със софтуер против злонамерен софтуер от произволен брой компании за сигурност, могат да потвърдят със своя доставчик, че са защитени.

- Този тип атака може да се развие с течение на времето, така че всякакви допълнителни стратегии за задълбочена отбрана ще осигурят допълнителни защити. (Например за допълнителна защита от SMBv1 атаки, клиентите трябва да обмислят блокиране на наследени протоколи в своите мрежи).

Не се споменаваше, че Windows 7, Windows Server 2007 или Windows 10 са податливи на извличащия софтуер Wanacrypt. Очевидно това е още една причина да поддържате компютъра си на най-новата операционна система. Да знам, че не винаги се актуализира, за да останеш по-напред от лошите, Microsoft харчи милиарди. Имайки това предвид, ако все още използвате по-стара версия на Windows, моля, помислете за надстройка до Windows 10 днес.

Потребителите на по-стари версии, които все още се поддържат от Microsoft, могат да направят своята роля, за да гарантират, че атаки като тези са минимални.

- Приложете пластирите за вашите системи, когато станат достъпни. Не обичам да го казвам, но Microsoft пусна поправка за това, повечето от които бяха нападнати, просто не инсталираха Microsoft Security Bulletin MS17-010 кръпка.

- Backup, ние говорим за това непрекъснато в Groovypost, ако не го правите, сега е подходящ момент да започнете.

- Бъдете наясно с имейл съобщенията си и откъде идват. Wanacrypt успя да проникне в системи чрез прикачени файлове за електронна поща, които някои потребители се отвориха неподозирано.

Потребителите могат да изтеглят кръпки за съответните им версии на Windows на следните връзки: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86,Windows XP SP2 x64, Windows XP SP3 x86, Вграден Windows XP SP3 x86, Windows 8 x86,Windows 8 x64